Vulnerability Assessment & Penetration Testing

Objektif

• Pengujian komprehensif untuk infrastruktur TI termasuk aplikasi, server dan komponen jaringan

• Menemukan kerentanan dalam infrastruktur TI di OS, Aplikasi, dan Tingkat Jaringan

• Memenuhi persyaratan kepatuhan standar keamanan informasi

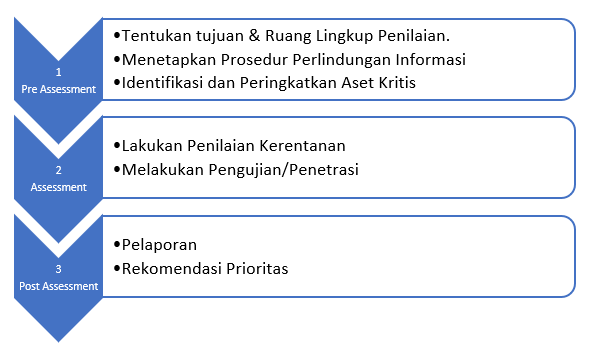

Metodologi

Penguji penetrasi profesional mengikuti metodologi dan standar yang disetujui industri. Tim kami menggunakan panduan pengujian dari PTES, tetapi juga dikombinasikan dengan standar OWASP untuk yang disesuaikan dengan spesifik dari klien yang diaudit, serta kompleksitas proses bisnis dan keamanan informasi

Panduan dari metodologi yang tim kami gunakan menawarkan rekomendasi untuk melakukan pengujian dasar, serta beberapa varian pengujian yang lebih kompleks untuk klien dengan persyaratan keamanan informasi yang tinggi dan memberikan deskripsi rinci tentang tujuan dan hasil yang diharapkan dari pengujian